Pourquoi faut il bien choisir son MIE ?

Hospiconnect vise à généraliser une authentification de niveau « eIDAS substantiel » pour l’accès aux données de santé. Le choix du moyen d’identification électronique (MIE) est une étape stratégique dans Hospiconnect. Contrairement aux processus ou aux logiciels, qui peuvent être amendés ou remplacés, le MIE constitue un socle dont la modification est complexe et coûteuse.

Trois axes doivent guider la sélection de votre MIE :

L’ergonomie : l'usage du MIE doit être simple, rapide et adapté au secteur de la santé.

Le coût : il doit être cohérent avec les contraintes financières des établissements.

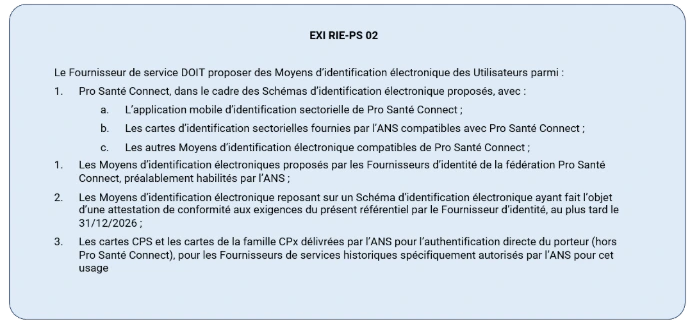

La sécurité et la conformité : il doit répondre aux exigences du RIE, notamment le niveau eIDAS substantiel. Parmi les exigences réglementaires, seuls quatre types de MIE sont autorisés :

Pro Santé Connect,

les MIE supportés par les fournisseurs d’identité de Pro Santé Connect,

ceux disposant d’une attestation de conformité,

les CPx pour certaines applications en authentification directe.

Le RIE impose également des obligations organisationnelles et logicielles, plus flexibles à condition de s’appuyer sur des éditeurs maîtrisant les spécificités de la santé

.1

Les Différents MIE analysés

Certificat CPS

(Smartcard Logon)

Basée sur les mécanismes d’authentification nativement intégrés à Windows pour exploiter les cartes à puce contenant des certificats, les cartes CPS fournies par l’ANS embarquent deux certificats dont la validité est initialement de trois ans.

Dans le cadre des CPS de quatrième génération, il est possible de renouveler le certificat portant la durée d’utilisation à 6 ans. L’utilisateur doit saisir son code PIN à chaque authentification ou déverrouillage de poste.

Carte CPS

(Avec rejeu du mot de passe Windows)

Même support physique et mêmes mécanismes cryptographiques que le SmartCard Logon. Un credential provider tiers extrait le compte et le mot de passe Windows associés, permettant ainsi une ouverture de session sans saisie supplémentaire.

À la première authentification, l’utilisateur compose son code PIN, puis un jeton de session est généré et stocké sur la carte. Pendant la durée de validité de ce jeton, une identification rapide est possible.

Carte Mifare DESFire

La carte sans contact Mifare DESFire contient une clé de chiffrement et d’authentification, elle même protégée par une clé d’accès. Cette dernière est calculée par un hachage (SHA 256) combinant le code PIN de l’utilisateur, une master key et le numéro de série de la carte. Comme dans le cas précédent, un credential provider tiers gère l’authentification, soit auprès du serveur, soit par déchiffrement du cache local. Le fonctionnement en mode rapide est identique : après une première authentification avec code PIN, un jeton de session stocké sur la carte autorise des ouvertures de session ultérieures par simple insertion, sans nouvelle saisie du code.

Clé Fido

Les clés FIDO fonctionnent sur le principe d’une authentification par possession (le périphérique) et d’un code PIN (connaissance). Là encore, un credential provider tiers est utilisé pour réaliser l’authentification, que celle ci s’effectue auprès du serveur ou par déverrouillage du cache local. Ce cache se présente sous la forme d’un coffre fort sécurisé contenant le compte de connexion Windows de l’utilisateur.

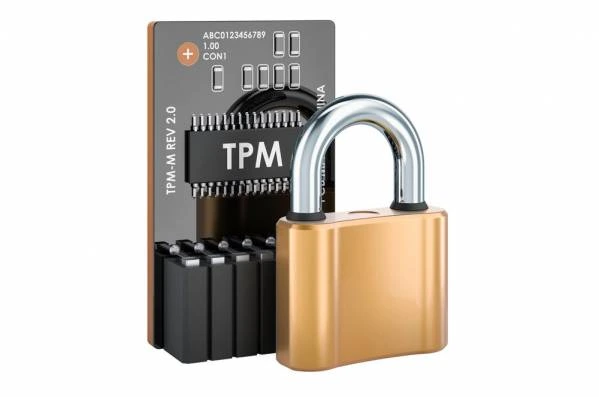

Puce TPM

Cette méthode s’appuie sur le Trusted Platform Module (TPM), composant sécurisé intégré à la majorité des postes Windows. L’authentification combine la possession de ce composant matériel avec la connaissance d’un code PIN. Un credential provider tiers orchestre le processus : l’authentification réussie déverrouille une clé de chiffrement, laquelle permet d’accéder au coffre fort contenant le compte Windows.

Biométrie (Match on Server)

L’authentification repose ici sur la présentation d’une empreinte digitale. Un credential provider tiers gère la séquence (SSO). Le dispositif évalué (capteur optique MSO 1300) intègre une mémoire locale pouvant stocker jusqu’à 500 identités, ce qui permet un premier niveau d’authentification en cache. Lorsqu’aucune correspondance n’est trouvée localement, le template biométrique est envoyé au serveur pour vérification. L’authentification réussie déverrouille le coffre fort de l’utilisateur, restituant ainsi son mot de passe Windows.

Carte a puce avec certificat (PKI Locale)

Cette solution reprend strictement le mode opératoire décrit pour l’authentification par carte CPS avec rejeu du mot de passe Windows. La seule différence réside dans la source des certificats : ceux ci ne sont pas issus des cartes CPS de l’ANS mais sont émis par une infrastructure à clés publiques (PKI) interne à l’établissement.

.2

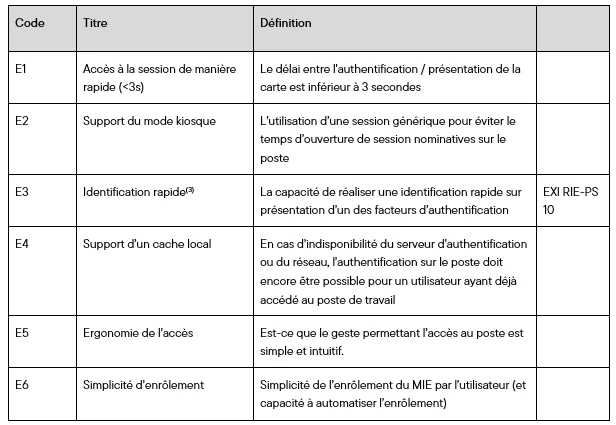

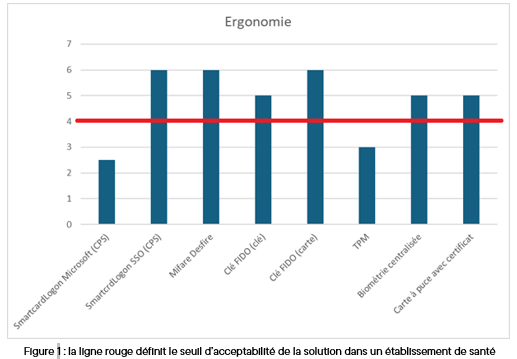

L'Ergonomie

Elle constitue un facteur déterminant dans l’adoption d’un MIE, en particulier pour les personnels soignants qui réalisent de nombreuses connexions rapide sur des périodes courtes.

Plusieurs critères [E1 → E6] permettent d’évaluer la pertinence des différentes technologies existantes.

Temps d'accès à la session

Il est primordial. une authentification rapide, inférieure à trois secondes entre la présentation du moyen d’identification et l’accès effectif au poste, conditionne la fluidité des usages.

Support du mode Kiosque

C’est-à-dire l’utilisation d’une session générique évitant les temps d’ouverture de session nominative – constitue un levier supplémentaire de productivité.

Identification rapide

Présence d'un cache local

(1) L’authentification peut être rapide, mais la nécessité d’ouvrir une session nominative pénalise le temps d’accès

(2) Pas de support du mode kiosque

(3) Pas d’identification rapide

(4) L’enrôlement ne peut pas être automatisé et nécessite un geste d’administration

(5) Le format clé USB est peu adapté et nécessite l’insertion d’une clé USB dans un port souvent peu accessible

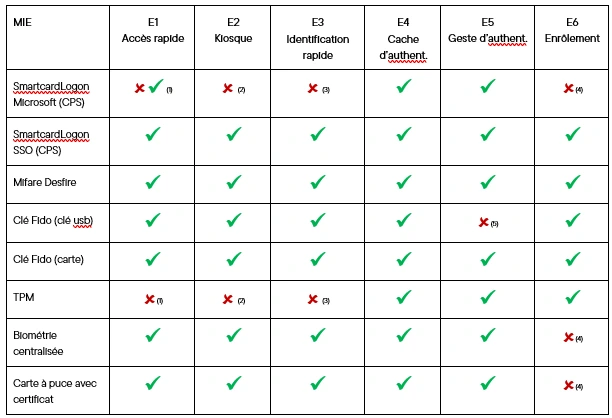

Synthèse sur l'ergonomie des MIE

Seules trois technologies couvrent l’intégralité des 6 critères :

SmartcardLogon SSO (CPS)

MIFARE® DESFire®

Carte Fido

Analyse :

La CPS (SmartcardLogon) représente la maturité technologique idéale pour les établissements de santé. Il combine la robustesse des certificats (non falsifiable) avec la flexibilité du SSO, essentielle pour la mobilité des soignants.

Le Mifare DESFire est la solution la plus "transparente" pour l’utilisateur final. Son ergonomie sans contact le rend idéal pour les environnements à forte densité de postes partagés (chariots de soins, postes d’accueil). Toutefois, il nécessite une gestion physique du badge aussi rigoureuse que celle d’un accès bâtiment.

La Carte DESFire fait débat. Notre analyse son usage

La Carte DESFire fait débat. Notre analyse son usageLa carte Fido est une excellente alternative pour les populations spécifiques (administratifs, médecins seniors) qui ne souhaitent pas gérer un badge supplémentaire, mais elle reste moins intuitive que le sans contact.

Mise en garde :

Les technologies TPM et SmartcardLogon Microsoft sont à écarter pour les postes partagés (soignants) en raison de leur incapacité à gérer le mode kiosque et l’identification rapide, sources de friction métier. Quant à la Clé Fido (USB) , son ergonomie dégradée (port inaccessible, fragilité physique) et son risque d’oubli dans le port en font une solution non recommandée pour un environnement hospitalier standard.

Tous les MIE ne sont pas équivalents au regard des besoins des établissements

Pour garantir l’adoption par les utilisateurs et la soutenabilité par la DSI, il est préférable de baser son socle sur des MIE offrant un usage et une ergonomie avancée.

.3

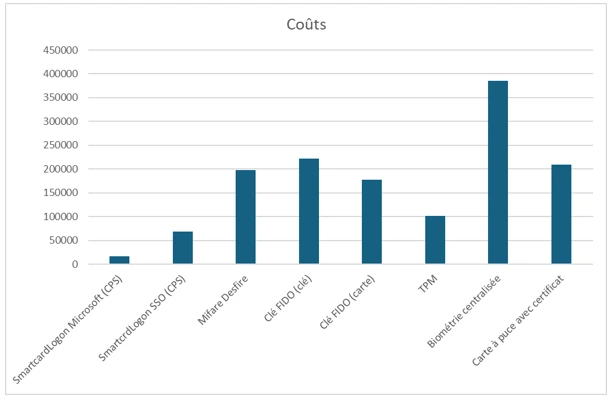

Approche par les coûts

- L'acquisition du matériel

- Coûts liés à l’infrastructure

- Coût des licences / souscription

- Les autres coûts

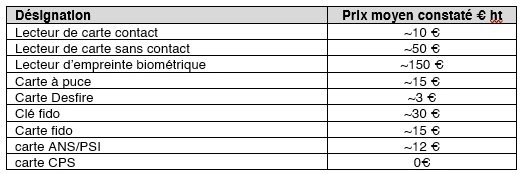

Acquisition du matériel

Les coûts de maintien en condition opérationnelle et de mise en œuvre sont considérés comme équivalents d’une solution à l’autre et n’ont donc pas été discriminants. Pour les supports physiques (cartes, clés) autres que les CPS fournies par l’ANS, un taux de renouvellement annuel de 25 % a été appliqué pour tenir compte des pertes et des arrivées.

Licence et abonnement

Homologation

Autres couts

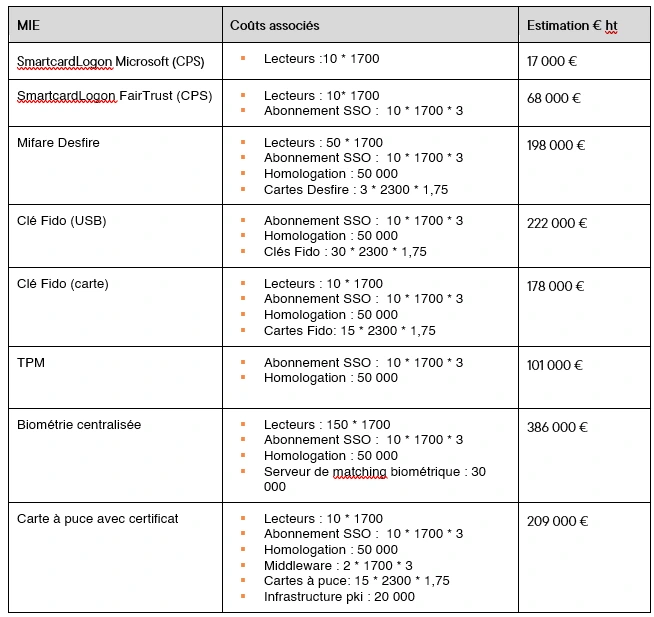

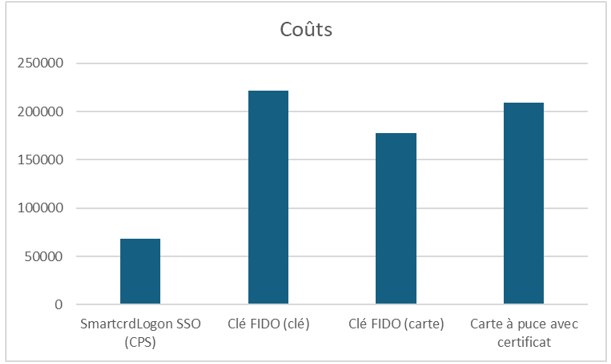

Analyse des couts

SmartcardLogon Microsoft (CPS) : le coût le plus bas, car elle capitalise sur l’infrastructure existante :

- Pas de surcoût SSO (authentification native Windows)

- Pas d’homologation complémentaire

- Utilisation des cartes CPS déjà déployées dans l’établissement

Ce modèle présente des frictions opérationnelles majeures qui peuvent générer des coûts cachés : perte de productivité soignante, contournements sécuritaires, tickets support. Son coût d’entrée bas ne doit pas occulter ces risques.

CPS (SmartcardLogon) + SSO : Cette solution conserve l’utilisation des cartes CPS avec une couche logicielle SSO qui résout les problèmes ergonomiques identifiés. L’investissement supplémentaire permet de transformer l’expérience utilisateur. C’est un arbitrage pertinent pour les établissements.

Mifare Desfire : Le surcoût s’explique des lecteurs plus chers, des frais d’homologation, le renouvellement et remplacement des badges. Cette solution est pertinente pour les établissements qui souhaitent converger l’accès bâtiment et l’accès informatique sur un seul support, simplifiant ainsi la gestion des identités.

Clé Fido (USB) : C’est la solution la plus onéreuse parmi les MIE complets. Les coûts matériels sont portés par les équipements existants. Le format USB est peu adapté aux environnements hospitaliers (ports arrière, risque d’oubli, fragilité). Les clés USB FIDO ont un taux de perte/panne plus important que les badges

Carte Fido : Le format carte améliore significativement l’ergonomie par rapport à la clé USB, avec un coût total réduit grâce à une intégration plus simple (lecteurs standards), une meilleure acceptabilité utilisateur

TPM (Trusted Platform Module) : La puce TPM présente un coût intermédiaire attractif. Le MIE est intégré aux postes de travail, pas de gestion de parc physique. Cependant, le TPM es lié à la machine et non à l’utilisateur, ce qui le rend inadapté aux environnements de soins partagés.

Biométrie centralisée : C’est la solution la plus coûteuse, avec un écart significatif. La biométrie nécessite un équipement couteux sur chaque poste où l’authentification est requise, des serveurs de matching biométrique pour la gestion centralisée des empreintes et elle nécessite une phase d’enregistrement initiale. Ben que technologiquement avancée, cette solution est difficilement justifiable financièrement pour un déploiement large dans un établissement de santé, sauf cas d’usage spécifiques (blocs opératoires, unités sensibles).

Carte à puce avec certificat : Cette solution se positionne dans la fourchette haute, notamment à cause du logiciel d’interface entre la carte et le système et l’investissement initial pour la gestion des certificats. Elle offre une souveraineté totale sur la gestion des identités et des certificats, ce qui peut être un critère différenciant pour certains établissements publics

Attention aux coûts cachés

La carte CPS + SSO constitue le socle technique et financier le plus équilibré. Elle permet aux établissements de santé de bénéficier d’une authentification forte, fluide et sécurisée, sans supporter les surcoûts d’une infrastructure matérielle lourde, tout en résolvant les frictions ergonomiques identifiées dans l’analyse précédente.

L’investissement supplémentaire de 51 000 € par rapport à la solution Microsoft native est rapidement amorti par les gains de productivité des équipes soignantes et la réduction des risques de rupture de traçabilité.

.4

Approche Sécuritaire et Réglementaire

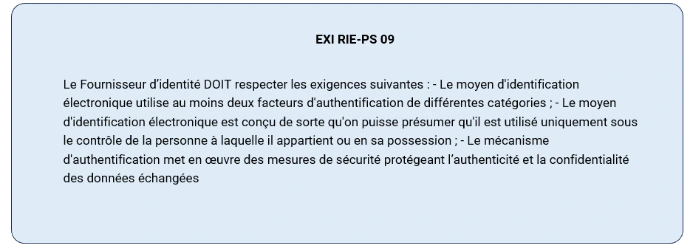

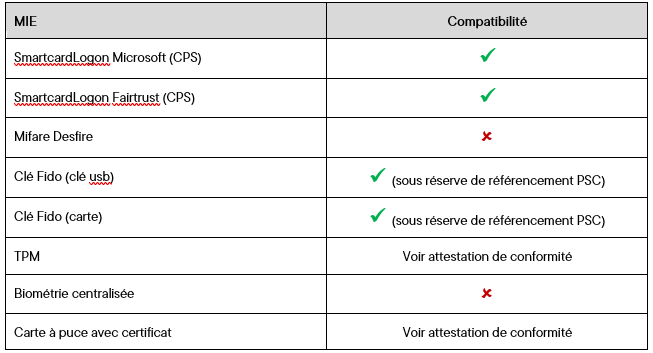

La conformité réglementaire constitue le troisième axe d’évaluation. Les solutions doivent répondre aux exigences du Référentiel d’Identification Électronique (RIE), notamment les EXI RIE-PS 02 (types de MIE autorisés) et EXI RIE-PS 09 (authentification à deux facteurs).

Le niveau de garantie attendu est à minima celui du niveau « eIDAS substantiel ». Les modalités relatives à l’attestation de conformité sont en cours de définition, mais il est d’ores et déjà possible de qualifier la compatibilité des différentes technologies.

Conformité par MIE

Carte CPS

Les solutions basées sur la carte CPS, qu’elles utilisent le mécanisme Microsoft natif ou un credential provider SSO, s’appuient sur la puce cryptographique de la carte et sont a priori conformes. Toutefois, la question de la souveraineté se pose : confier l’ensemble des composants d’authentification à des acteurs non souverains constitue un élément de risque dans un domaine aussi sensible que la cybersécurité.

Carte Mifare DESFire

Pour la carte Mifare DESFire, une attestation de conformité serait nécessaire. Toutefois, même si cette technologie offre un certain niveau de sécurité, elle présente des limites structurelles qui la rendent incompatible avec les exigences d’un niveau de garantie eIDAS substantiel. Il s’agit en effet d’une carte à mémoire, dépourvue de capacités cryptographiques embarquées. Elle ne dispose par ailleurs d’aucun mécanisme anti-rejeu, ce qui la rend vulnérable à des attaques par force brute. Dans ces conditions, la solution ne peut être retenue pour répondre aux spécifications techniques fixées par le règlement d’exécution (UE) 2015/1502( ).

La Carte DESFire fait débat. Notre analyse son usage

Clé/ Carte Fido

Les clés FIDO ayant obtenu avec succès des certifications de sécurité sont a priori compatibles avec des processus d’authentification de niveau eIDAS substantiel. Il convient toutefois de souligner que ces dispositifs sont initialement conçus pour des opérations d’authentification (signature) sur des sites web, et ne sont donc pas nativement adaptés à une authentification locale sur poste de travail.

Dans cette configuration, le support d’un cache local – qui garantit la continuité de service en cas d’indisponibilité du réseau ou du serveur – n’est pas possible en première approche. Néanmoins, la version 2.1 du protocole FIDO2 introduit la capacité de stocker des clés de chiffrement symétriques, ouvrant ainsi la voie à une utilisation en cache local. Le référencement par ProSanté Connect devrait, à terme, valider la conformité de ces éléments physiques pour les usages dans le secteur de la santé.

Puce TPM

Les puces Trusted Platform Module (TPM) intégrées aux postes de travail constituent une brique matérielle de confiance. Certaines d’entre elles ont obtenu des certifications de sécurité reconnues, notamment au titre de critères communs (Common Criteria). Elles sont donc a priori compatibles avec des processus d’authentification visant le niveau de garantie eIDAS substantiel, sous réserve de satisfaire aux exigences complémentaires du Référentiel d’Identification Électronique (RIE). Dans ce cadre, une attestation de conformité sera nécessaire pour valider l’adéquation de la solution à l’usage dans le secteur de la santé.

Biométrie Centralisée

La biométrie centralisée présente un atout ergonomique indéniable, puisqu’elle ne nécessite aucun support physique dédié de la part de l’utilisateur. Toutefois, elle repose sur un seul facteur d’authentification – le trait biométrique – ce qui ne permet pas, à lui seul, d’atteindre le niveau d’authentification forte exigé par le Référentiel d’Identification Électronique (RIE) et par le règlement eIDAS.

Par ailleurs, la Commission Nationale de l’Informatique et des Libertés (CNIL) encadre strictement le recours à la biométrie( ). L’utilisation de données biométriques est subordonnée à des conditions de nécessité et de proportionnalité, et elle nécessite une autorisation préalable lorsqu’elle est mise en œuvre dans le secteur public. En particulier, lorsque les templates biométriques sont centralisés sur un serveur plutôt que détenus par l’utilisateur (par exemple sur une carte à puce), la proportionnalité du dispositif est encore plus difficile à justifier. Dans les faits, ces contraintes rendent le déploiement d’une solution de biométrie centralisée très complexe dans les établissements de santé, sauf à démontrer une nécessité impérieuse et à obtenir les autorisations requises. Ces limitations s’appliquent à l’ensemble des modalités biométriques, qu’il s’agisse de l’empreinte digitale, de la reconnaissance de l’iris, de la forme palmaire, du réseau veineux ou encore de la biométrie comportementale.

Carte a puce avec certificat (PKI Locale)

Les cartes à puce disposant de certifications de sécurité reconnues, telles que les certifications Common Criteria (critères communs), constituent un support d’authentification robuste. Leur capacité à générer et à stocker des clés cryptographiques de manière sécurisée, associée à une protection matérielle du code PIN, les rend a priori compatibles avec les exigences d’un niveau de garantie eIDAS substantiel.

Pour une exploitation dans le cadre du Référentiel d’Identification Électronique (RIE) et de l’écosystème de la santé, une attestation de conformité sera toutefois nécessaire, afin de valider que l’implémentation retenue répond bien aux spécifications techniques requises.

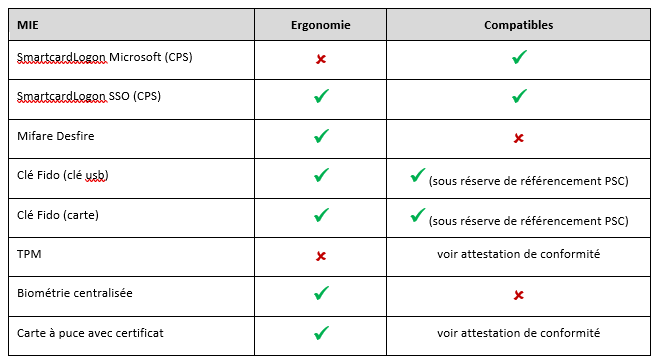

Synthèse de conformité des MIE au RIE

Ce tableau présente les solutions conformes au cadre réglementaire. Si la plupart des MIE peuvent répondre aux exigences du RIE, attention aux MIE nécessitant une action de référencement ou d'homologation. Si ces actions sont à la charge de l'établissement, elles peuvent être lourdes et onéreuses.

TOUTES LES INFOS EN UN PARAGRAPHE

En Synthèse

Les critères ergonomiques et réglementaires permettent de restreindre le choix des MIE susceptibles de répondre aux besoins des établissements de santé. D’un côté, l’ergonomie constitue un filtre essentiel pour garantir l’adoption par les utilisateurs. De l’autre, la conformité au Référentiel d’Identification Électronique (RIE) et au niveau eIDAS substantiel impose des exigences techniques et réglementaires strictes.

- L’authentification par carte CPS utilisant le mécanisme SmartcardLogon Microsoft natif, bien que réglementairement compatible, ne remplit pas les conditions ergonomiques minimales (absence de mode kiosque et d’identification rapide, enrôlement non automatisé).

- La carte Mifare DESFire, malgré de bonnes qualités ergonomiques, ne répond pas aux exigences de sécurité requises pour un niveau eIDAS substantiel.

- La biométrie centralisée, séduisante sur le plan ergonomique, est invalidée par l’absence de double facteur d’authentification et par les restrictions de la CNIL.

- Enfin, les solutions reposant sur le TPM ou sur une carte à puce avec certificat PKI locale, bien que potentiellement compatibles d’un point de vue sécuritaire, sont conditionnées à l’obtention d’une attestation de conformité et souffrent d’un handicap ergonomique pour le TPM (absence de mode kiosque et d’identification rapide).

Restent trois familles de solutions éligibles

L’authentification par carte CPS associée à un credential provider SSO, les clés FIDO (sous réserve de leur référencement par Pro Santé Connect), ainsi que, sous réserve d’attestation, les cartes à puce avec certificat PKI locale.

Au regard de l’ensemble de ces éléments, la solution la plus adaptée consiste à privilégier l’utilisation des cartes CPS avec un credential provider SSO et des cartes FIDO pour des usages dégradés, qui allie un coût maîtrisé, une conformité réglementaire acquise et une ergonomie complète (accès rapide, identification rapide, cache local, mode kiosque, enrôlement automatisé).